Несколько дней назад, а именно 5 мая, правозащитная организация Human Constanta сообщила [3] на своем сайте, что волонтеры зафиксировали аномалии в обработке DNS-запросов в сетях белорусских провайдеров, подключенных к глобальному интернету через сеть НЦОТ. Если точнее, то оказалось, что для некоторых ресурсов происходит подмена DNS-ответа. Спросили НЦОТ, так ли это.Что произошло, по версии правозащитной организации?

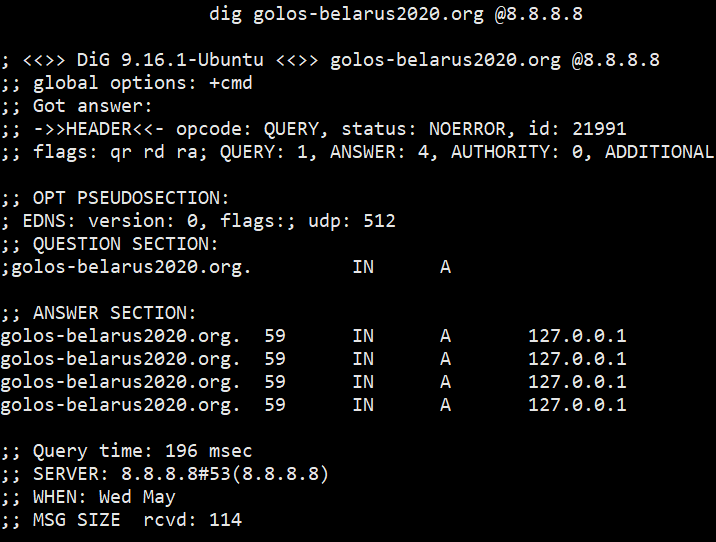

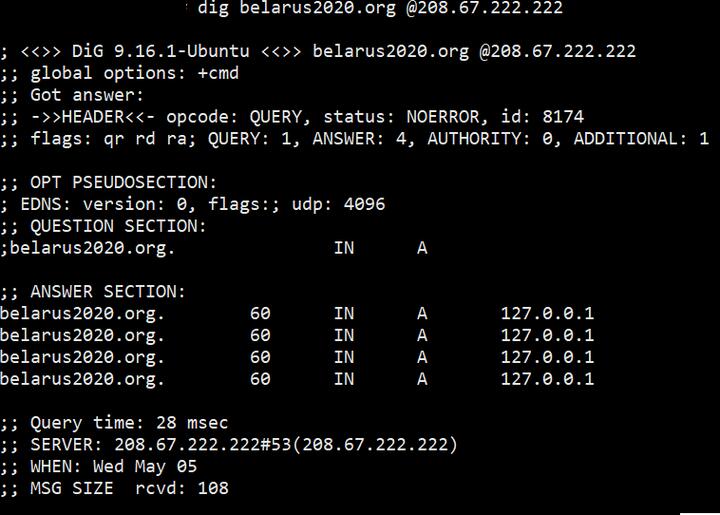

Если кратко, то волонтерское сообщество «цифровых наблюдателей» в конце апреля 2021 года обнаружило, что Национальный центр обмена трафиком «подменяет DNS-ответ для ресурсов: belarus2020.org, golos2020.org, golos-belarus2020.org, tempail.com и в качестве ответа выдает адрес 127.0.0.1. По умолчанию это всегда IP-адрес компьютера, с которого происходит запрос». После этого соединение прерывается, а пользователь видит, что сайт недоступен.

Подмена происходит, даже если пользователь обращается к публичным DNS-серверам, например 8.8.8.8.

На последней картинке можно заметить адрес DNS-сервера Cisco OpenDNS, однако при существующих технологиях можно подменить ответ от любого DNS за рубежом.

— По нашему мнению, это вариант реализации «блокировки» сайтов из списка ограниченного доступа, не предусмотренный действущим законодательством и крайне опасный для всех интернет-пользователей из Беларуси, — утверждает правозащитная организация. — Основываясь на опыте Турции, Сирии и Египта, где власти также использовали такой метод, можно предположить, что это может привести к интернету по «белым спискам», подмене контента и целых сайтов, намеренному массовому заражению пользовательских устройств программами-шпионами и схожим по тяжести последствиям.

По словам авторов, сейчас в Беларуси «практически отсутствуют возможности оспорить такую практику в правовом поле». На индивидуальном уровне пользователи могут обезопасить себя с помощью VPN. Им также всегда следует обращать внимание на значок безопасного соединения — обычно он выглядит как замочек в строке браузера. Если он закрыт — соединение безопасно. Если открыт — необходимо с осторожностью относиться к данному ресурсу.

Как пишет Human Constanta, DNS — это Domain Name System, или система доменных имен. Это своеобразная «телефонная книга», в которой понятные человеку адреса, например www.microsoft.com [4], превращаются в IP-адреса. DNS-серверов много, и обычно они располагаются у провайдеров, чтобы пользователь не ждал ответа сервера слишком долго, а открывал сайт максимально быстро. Провайдерские DNS-серверы запоминают результаты ответов в кеш и отвечают на новые запросы быстрее.

DNS-серверы предлагаются провайдером, но пользователь может прописать альтернативные DNS-серверы вручную, например указав адрес 8.8.8.8. — DNS-сервер Google или любой другой.

Когда пользователь набирает адрес сайта (URL), например google.com, его устройство обращается к такому DNS-серверу, чтобы получить в ответ IP-адрес этого сайта. После получения такого DNS-ответа совершается переход на указанный адрес. Если сервер не имеет ответа в кеше, то он обращается к другому, вышестоящему DNS-серверу и получает ответ от него.

Правозащитная организация утверждает, что «все подобные действия со стороны государственных органов, регуляторов, спецслужб должны регулироваться законодательством, где подробно и четко должны быть описаны ситуации, в которых это происходит, как, зачем и как долго это делается», но о таких документах им неизвестно. Однако такие меры с подменой DNS-ответа могут противоречить Конституции и правам человека на получение и распространение информации, а также свободу выражения мнений.

Что отвечает НЦОТ?

Мы оставили электронное обращение на сайте НЦОТ, где спросили, действительно ли центр применяет подмену DNS-ответа для некоторых ресурсов, если да, то с какой целью, каким законом это регулируется и будет ли применяться такая практика и в будущем.

Нам пришел ответ за подписью директора НЦОТ Игоря Авдеева.

— Рассмотрев ваше обращение, республиканское унитарное предприятие «Национальный центр обмена трафиком» сообщает следующее, что осуществляет деятельность в рамках законодательных актов Республики Беларусь, — говорится там. Скриншот: сервис Whois изображение виджеткриншот: сервис Whois изображение виджетСкриншот: сервис Whois изображение виджетСкриншот: сервис Whois изображение виджет

42.TUT.by [5]